Försvarsberedningen vill rusta för krig

2024-04-26 14:00

INRIKES. Med hjälp av israelisk teknik har Säpo kunnat säkra bevisning i sex terroråtalde centralasiaters telefoner. Då det framförallt handlat om Iphones kan man anta att hård- och mjukvaran använts för att knäcka telefonernas kryptering.

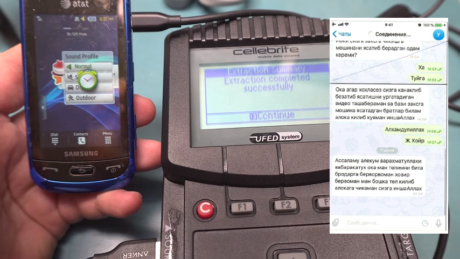

Med hjälp av det israeliska företaget Cellebrites hårdvara UFED Cellphone Forensic Extraction Device kunde Säpo säkra bevis mot de sex terrormisstänkta männen från Uzbekistan och Kirgizistan.

Under torsdagen väcktes åtal vid Solna tingsrätt mot sex män från Uzbekistan och Kirgizistan för förberedelse till terrorbrott och brott mot finansieringslagen. Fem av de sex sitter häktade och tre av dessa häktades redan i maj efter tillslag mot fastigheter i jämtländska Strömsund och Akalla i Stockholm.

Männen har införskaffat en stor mängd farliga kemikalier, bland annat från ett konkursbo i Skellefteå, som man enligt åklagaren haft för avsikt att använda i ett terrordåd. På sociala medier har även en av de misstänkta publicerat bilder på folktäta platser i centrala Stockholm – vilket han i förhör har hävdat varit helt oskyldigt men som åklagaren menar har varit en kommunikation till de övriga om möjliga attentatsplatser.

Några av de bilder som den misstänkte terroristen Atabek Abdullaev har publicerat på sociala medier. Bild ur förundersökningen.

I ett pressmeddelande skriver Åklagarmyndigheten:

Åtalet för tre av de åtalade avser förberedelse till terroristbrott bestående i misstankar om att de tre personerna har skaffat och förvarat stora mängder kemikalier och annan utrustning i avsikt att bland annat döda och skada andra människor. Om terroristbrottet hade fullbordats hade det allvarligt kunnat skada Sverige. Alla sex åtalas även för brott mot lagen om straff för finansiering av särskilt allvarlig brottslighet i vissa fall, finansieringslagen. Åtalen i den delen avser misstankar om att pengar som skickats från Sverige av de sex åtalade personerna till utländska mottagare, har gjorts tillgängliga för Islamiska Statens verksamhet utomlands. Alla åtalade förnekar samtliga terroristrelaterade brott. Därutöver omfattar åtalet vissa i sammanhanget mindre allvarliga brott.

De misstänkta har framförallt kommunicerat via den ryska kommunikationstjänsten Telegram. Tjänsten har även använts för att kommunicera med de landsmän som befunnit sig i Syrien och stridit under IS-flagg som man skickat pengar till.

Förundersökningen har letts av Säkerhetspolisen, som säkrat en stor mängd bevis i de misstänktas telefoner. I förundersökningen framgår det att Säpo använts sig av den israeliska hårdvaran Cellebrite UFED Cellphone Forensic Extraction Device för att extrahera informationen från telefonerna.

I telefonerna har man hittat chattkonversationer som tyder på att flera pengatransaktioner har gjorts från Sverige till Syrien – transaktioner som man också har lyckats lokalisera. Men också konversationer där de misstänkta använt kodord som tyder på planering av ett terrordåd. I ett meddelande som en av de misstänkta, David Idrisson, mottar från en IS-jihadist i Syrien står det exempelvis:

Storebror om du vill kan jag skicka dig en video som lär ut hur man dekorerar bilen och jag kommer även ta kontakt med vissa bröder som sysslar med att dekorera bilar inför vigseln om Gud vill.

Idrisson har långa konversationer med uzbekiska IS-terrorister i Syrien om bildekorationer, bröllop och pengatransaktioner. I ett annat meddelande från en jihadist som kallar sig Said står det:

Broder du vet ju vad gör jag. Ärligt talat allt jag gör är att jag går på bröllop det vad jag gör. Jag är sådant som ute på fältet. Det är mitt jobb. Jag är anfallare, broder.

Idrisson försöker inledningsvis i förhör att förneka att han känner till att mannen som kallar sig Said skulle strida för Islamiska staten. Men i flera meddelanden till Idrisson bekräfar Said detta:

Islamiska Staten har påbörjat stora strider med Guds tillåtelse och Gud har förändrar vår situation på en dag. Tack vare Gud så har vi fått tillbaka våra stora områden. Gud har gett oss många belöningar och gett vår lott.

[…]

Jag berättade för dig om att vi var omringade, Gud har låtit oss komma ur denna.

[…]

Gud har rensat bland oss från de som kände illvilja i sina själ, från avfällingarna och korrupta. Gud har därfter givit oss seger över de otrogna avfällingarna tack vare Gud.

I de olika tillslagen som gjorts mot de misstänkta i ärendet har alltså en stor mängd farliga kemikalier beslagtagits. Dessutom gasmasker, kommunikationsutrustning, bajonetter och annat. Men det är förstås dessa konversationer – tillsammans med en stor mängd IS-propaganda, samt film- och bildmaterial på avrättningar av fiender till IS – som får anses sätta de övriga beslagen i ett sammanhang.

Sammantaget anser åklagaren sig ha bevis på en planering att begå allvarlig brottslighet i samråd med en terrororganisation och finansiering av densamma.

Informationen från telefonerna har kunnat hämtas ut trots att Iphones som standard är krypterade – en kryptering som inte ens FBI, på egen hand, har lyckats knäcka. Detta bevisas inte minst genom den utdragna konflikt som FBI har haft med Apple under de senaste åren om att förmå företaget att lämna ut krypteringsnycklar till telefonerna. FBI har dock köpt teknik av bland annat Cellebrite för att kunna ta sig in i misstänktas enheter.

Säpo är också en av kunderna för hård- och mjukvara från Cellebrite och med hjälp av denna teknik kunnat ta sig in i de terrormisstänktas telefoner. Varför man kan med stor säkerhet också anta att de med hjälp av israelisk teknik har kunnat knäcka krypteringen.

Youtubevideo som demonstrerar hur israeliska Cellebrite UFED fungerar.

Detta innebär alltså att en krypterad Iphone, eller för den delen en krypterad Andriodtelefon, inte längre är ett hinder för att Säpo ska kunna extrahera information från den. Åtminstone inte ifall telefonen är i Säkerhetspolisens ägo.

Robert Eklund, som är IT-ansvarig för Nordfront, förklarar:

Apples mobila enheter har haft ryktet om sig att vara säkrare än enheter med Googles mobil-OS Android och har därför i större utsträckning används av personer som värderar säkerhet. Men det har under det senaste åren visat sig vara en felaktigt rykte, då förutom Cellebrite även andra företag har tagit fram hårdvara som tar sig förbi Apples säkerhetsimplementeringar.

Säkerhetsföretagen som säljer dessa tjänster använder sig ofta av svagheter i mjukvaran för att lyckas ta sig förbi kryptering och andra säkerhetsfunktioner. Om inga kända säkerhetshål finns, så brukar man sig av brute-force-metoden.

Om man månar om sin integritet så finns det några saker man kan göra för att försvåra för potentiella snokare i ens enheter.

Källor:

Förundersökningsprotokoll 2018-12-27: Åklnr AM-54222-18

Samtliga tre häktas misstänkta för förberedelse till terroristbrott

Åtal väcks för förberedelse till terroristbrott och brott mot finansieringslagen – korrigerad

FBI asked Apple to unlock iPhone before trying all its options